Hacker finden immer neue Wege, in Ihre Geräte einzudringen. Eine besorgniserregende neue Sicherheitslücke in iOS ermöglicht es Hackern jetzt, Sie über Ihre Tastatur auszuspionieren.

Certo Software hat einen Bericht veröffentlicht, der aufzeigt, wie Cyberkriminelle die strengen Sicherheitsmaßnahmen von Apple umgehen, um Ihre Daten zu stehlen.

Im Wesentlichen installieren Hacker eine Tastatur eines Drittanbieters mit Keylogger in Ihrem iPhone.

Sie werden diesen Keylogger in einer kleinen App tarnen und Apples TestFlight-Tool für App-Entwickler verwenden, um die Sicherheitsprüfungen von Apple zu umgehen. Hacker hoffen, dass Sie diese Apps herunterladen und Ihre eigenen Informationen preisgeben.

KLICKEN SIE, UM KURTS KOSTENLOSEN CYBERGUY-NEWSLETTER MIT SICHERHEITSWARNUNGEN, SCHNELLEN VIDEO-TIPPS, TECH-REZENSIONEN UND EINFACHEN ANLEITUNGEN ZU ERHALTEN, DIE SIE SMARTER MACHEN

Was ist TestFlight?

Entwickler brauchen einen Ort zum Testen ihrer Apps, und TestFlight bietet einen Raum dafür. Damit können Entwickler unfertige Versionen von Apps hochladen und Links an Tester senden. Sie haben auch eine Reihe von Testmöglichkeiten. Entwickler können Tester damit beauftragen, an der gesamten App herumzubasteln oder „App-Clips“ oder bestimmte Testfunktionen zu erstellen. Tester haben die Möglichkeit, die gesamte App oder „App-Clips“ zu testen und sowohl dem Entwickler als auch Apple Feedback zu geben.

TestFlight-App. (Apfel )

Es ist Apples Top-Entwicklertool. In vielen Rezensionen wird hervorgehoben, wie einfach es zu verwenden ist und wie es das Betatesten zu einem Kinderspiel macht. Es gibt jedoch einige Sicherheitsbedenken. Apple gibt Ihren Namen und Ihre E-Mail-Adresse weiter, wenn Sie die App nutzen. Wenn Sie ein Tester sind, werden der von Ihnen verwendete Gerätetyp, der Mobilfunkanbieter und andere Informationen angezeigt.

MEHR: Hüten Sie sich vor gefälschten Browser-Updates auf Ihrem Mac

Wie nutzen Hacker TestFlight, um Ihre Daten zu stehlen?

Certo stellt fest, dass Hacker eine ziemlich einfache Vorgehensweise anwenden. Sie installieren eine kleine App mit einer benutzerdefinierten Tastatur. Diese Tastatur verfügt über einen Keylogger, der alles, was Sie eingeben, aufzeichnet und an sie übermittelt. Sobald die App auf Ihrem Telefon installiert ist, wird die benutzerdefinierte Tastatur über Ihre Einstellungs-App auf Ihrem iPhone installiert und der Tastatur vollständiger Zugriff gewährt.

Sie werden dann Ihre Tastatur von der Standardtastatur auf ihre bösartige Version umstellen. Es ist wichtig zu beachten, dass diese Tastaturen oft praktisch identisch mit der Standardtastatur des iPhones aussehen – sodass es nahezu unmöglich ist zu erkennen, ob Sie eine beschädigte Tastatur verwenden.

Eine Person hält ein Mobiltelefon und zeigt ihre Apps. (Kurt „CyberGuy“ Knutsson)

MEHR: SO SCHÜTZEN SIE IHR IPHONE MIT DEM LOCKDOWN-MODUS VOR CYBERANGRIFFEN

Wie Sie sich schützen können

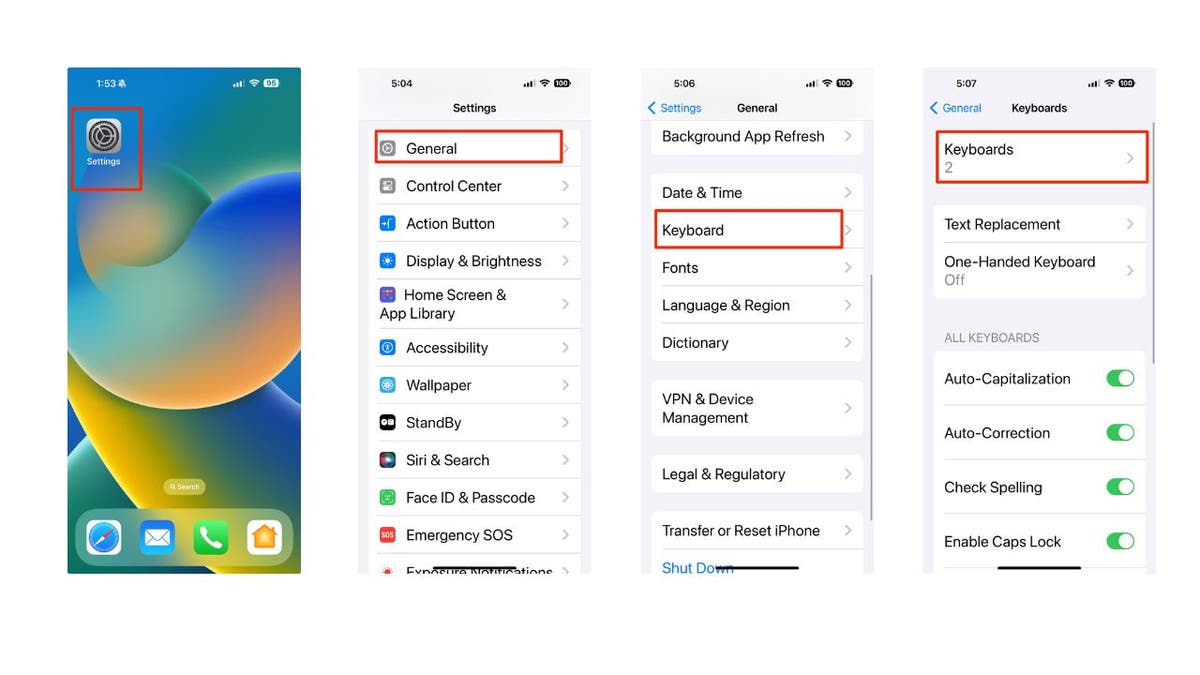

Um sicherzustellen, dass Sie keine kompromittierte Tastatur verwenden, sollten Sie Ihre Tastatureinstellungen in iOS überprüfen. So können Sie Folgendes überprüfen:

- Gehen Sie zu Ihrem Einstellungen App

- Klicken Allgemein

- Wählen Tastatur

- Dann klick Tastaturen

Schritte zum Überprüfen Ihrer Tastatureinstellungen in iOS. (Kurt „CyberGuy“ Knutsson)

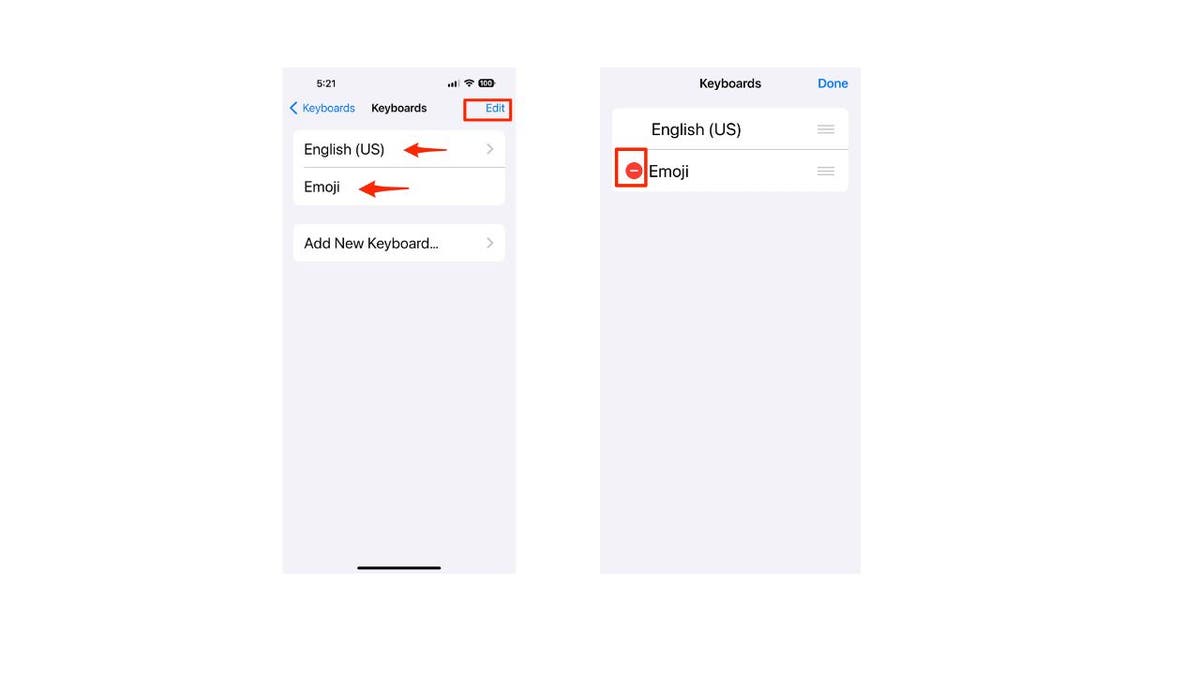

- Sie sollten sehen, welche Tastaturen Du verwendest

- Klicke auf Bearbeiten um irgendwelche zu löschen

- Um eine Tastatur zu löschen, klicken Sie einfach auf rotes Minuszeichen vor der Tastatur

VON DATING-SEITEN BIS ZU PHISHING-E-MAILS: WIE KI REALISTISCHER BETRUG ERSTELLT

Schritte zum Überprüfen Ihrer iPhone-Tastatureinstellungen in iOS. (Kurt „CyberGuy“ Knutsson)

MEHR: DIE POLIZEI fordert ELTERN AUF, DIE FÜR KINDER GEFÄHRLICHE APPLE-IPHONE-EINSTELLUNG AUSZUSCHALTEN

So schützen Sie Ihr iPhone vor Tastatur-Spionageangriffen

Vermeiden Sie das Herunterladen von Apps aus unbekannten oder nicht vertrauenswürdigen Quellen. Laden Sie Apps nur aus dem offiziellen App Store oder von seriösen Entwicklern herunter.

Seien Sie vorsichtig, wenn Sie TestFlight zum Testen von Apps verwenden. Lesen Sie vor der Installation die Beschreibung und Rezensionen der App sorgfältig durch. Gewähren Sie keinen vollständigen Zugriff auf benutzerdefinierte Tastaturen, die Sie nicht kennen oder denen Sie nicht vertrauen.

Überprüfen Sie regelmäßig Ihre Tastatureinstellungen und löschen Sie alle verdächtigen oder unerwünschten Tastaturen. Sie können dazu die oben beschriebenen Schritte ausführen.

Aktualisieren Sie Ihr iOS auf die neueste Version und installieren Sie alle von Apple veröffentlichten Sicherheitspatches. Dies kann dabei helfen, etwaige Schwachstellen oder Fehler zu beheben, die Hacker ausnutzen könnten.

Installieren Sie auf allen Ihren Geräten eine gute Antivirensoftware. Wenn Sie eine gute Antivirensoftware installiert haben, können Sie Hacker von Ihren Geräten fernhalten. Wenn Sie eine Antivirensoftware auf Ihren Geräten haben, wird sichergestellt, dass Sie nicht auf potenziell schädliche Links klicken, die möglicherweise Malware auf Ihren Geräten installieren und Hackern Zugriff auf Ihre persönlichen Daten ermöglichen.

Meine Rezension zum besten Virenschutz finden Sie hier.

Was sollten Sie tun, wenn Sie Opfer eines Tastatur-Spionageangriffs werden?

Wenn es bereits passiert ist, sollten Sie sofort Maßnahmen ergreifen, um den Schaden zu minimieren und Ihr Gerät zu sichern. Hier sind einige Schritte, die Sie befolgen können:

Apple veröffentlicht dringendes iOS-Update aufgrund von Sicherheitslücken

1. Ändern Sie Ihre Passwörter. Wenn Hacker Ihre Passwörter mit dem Keylogger aufgezeichnet haben, könnten sie auf Ihre Online-Konten zugreifen und Ihre Daten oder Ihr Geld stehlen. Auf einem anderen Gerät (z. B. Ihrem Laptop oder Desktop) sollten Sie Ihre Passwörter für alle wichtigen Konten wie E-Mail, Banking, soziale Medien usw. ändern. Sie möchten dies auf einem anderen Gerät tun, damit der Hacker Ihre Einstellung nicht aufzeichnet Geben Sie Ihr neues Passwort auf Ihrem gehackten Gerät ein. Verwenden Sie sichere und einzigartige Passwörter, die schwer zu erraten oder zu knacken sind. Sie können auch einen Passwort-Manager verwenden, um Ihre Passwörter sicher zu generieren und zu speichern.

2. Überwachen Sie Ihre Konten und Transaktionen. Sie sollten Ihre Online-Konten und -Transaktionen regelmäßig auf verdächtige oder nicht autorisierte Aktivitäten überprüfen. Wenn Ihnen etwas Ungewöhnliches auffällt, melden Sie es schnellstmöglich dem Dienstleister oder den Behörden. Sie sollten auch Ihre Kreditauskünfte und Bonitätsauskünfte überprüfen, um festzustellen, ob Anzeichen von Identitätsdiebstahl oder Betrug vorliegen.

3. Kontaktieren Sie Ihre Bank und Ihr Kreditkartenunternehmen. Wenn Hacker Ihre Bank- oder Kreditkartendaten erhalten haben, könnten sie diese nutzen, um ohne Ihre Zustimmung Einkäufe oder Abhebungen zu tätigen. Sie sollten sich an Ihre Bank und Ihr Kreditkartenunternehmen wenden und diese über die Situation informieren. Sie können Ihnen dabei helfen, Ihre Karten einzufrieren oder zu sperren, betrügerische Anschuldigungen zu bestreiten und neue Karten für Sie auszustellen.

4. Benachrichtigen Sie Ihre Kontakte. Wenn Hacker auf Ihre E-Mail- oder Social-Media-Konten zugegriffen haben, könnten sie diese nutzen, um Spam- oder Phishing-Nachrichten an Ihre Kontakte zu senden. Sie könnten sich auch als Sie ausgeben und Sie um Geld oder persönliche Informationen bitten. Sie sollten Ihre Kontakte warnen und sie davor warnen, Nachrichten von Ihnen zu öffnen oder darauf zu antworten, die verdächtig oder ungewöhnlich erscheinen.

5. Stellen Sie Ihr Gerät wieder her Werkseinstellungen. Wenn Sie sicherstellen möchten, dass Ihr Gerät völlig frei von Malware oder Spyware ist, können Sie es auf die Werkseinstellungen zurücksetzen. Dadurch werden alle Ihre Daten und Einstellungen gelöscht und die ursprüngliche iOS-Version neu installiert. Bevor Sie dies tun, sollten Sie Ihre wichtigen Daten sichern und diese nur von einer vertrauenswürdigen Quelle wiederherstellen.

6. Schutz vor Identitätsdiebstahl nutzen: Wenn Hacker alles aufzeichnen würden, was Sie auf Ihrer Tastatur eingeben, könnten sie diese Informationen nutzen, um Konten in Ihrem Namen zu eröffnen, auf Ihre Bank- und Kreditkartenkonten zuzugreifen und sich online als Sie auszugeben. Hier kommen Unternehmen zum Schutz vor Identitätsdiebstahl ins Spiel. Sie können persönliche Daten wie Ihren Wohntitel, Ihre Sozialversicherungsnummer (SSN), Telefonnummer und E-Mail-Adresse überwachen und Sie benachrichtigen, wenn diese zur Kontoeröffnung verwendet werden. Sie können Ihnen auch dabei helfen, Ihre Bank- und Kreditkartenkonten einzufrieren, um eine weitere unbefugte Nutzung durch Kriminelle zu verhindern. Sehen Sie sich meine Tipps und besten Tipps an, wie Sie sich vor Identitätsdiebstahl schützen können.

Kurts wichtigste Erkenntnisse

Es gibt Hunderte, wenn nicht Tausende Möglichkeiten, wie Hacker Ihre Daten stehlen können. Sie können sich selbst einen Gefallen tun, indem Sie ihnen eine Möglichkeit weniger geben, Sie zu hacken, indem Sie sorgfältig darauf achten, wo Sie Ihre Apps herunterladen, und nach bösartiger Software Ausschau halten.

KLICKEN SIE HIER, UM DIE FOX NEWS-APP ZU ERHALTEN

Denken Sie, dass Technologieunternehmen wie Apple zusätzliche Maßnahmen ergreifen sollten, um Sie vor potenziellen Sicherheitsverletzungen zu schützen, oder glauben Sie, dass es in erster Linie Ihre Verantwortung ist, Ihre Geräte zu schützen? Lassen Sie es uns wissen, indem Sie uns schreiben an Cyberguy.com/Kontakt

Für weitere technische Tipps und Sicherheitswarnungen abonnieren Sie meinen kostenlosen CyberGuy Report-Newsletter unter Cyberguy.com/Newsletter

Stellen Sie Kurt eine Frage oder teilen Sie uns mit, welche Geschichten wir behandeln sollen.

Antworten auf die am häufigsten gestellten CyberGuy-Fragen:

CyberGuys Leitfaden für die besten Weihnachtsgeschenke

Copyright 2023 CyberGuy.com. Alle Rechte vorbehalten.