Es war zwei Wochen nach dem Tod ihrer Mutter und Melanies Trauer ließ gerade nach, als auf dem Telefon eines jüngeren Verwandten eine Benachrichtigung auftauchte.

Zum Entsetzen der Familie handelte es sich um eine Facebook-DM ihrer verstorbenen Mutter. ‘Hallo wie geht es Ihnen heute?’ die Nachricht gelesen.

Die Lektüre löste bei Melanie eine Kaskade von Emotionen aus – für den Bruchteil einer Sekunde gab es einen Hoffnungsschimmer, dass sie noch am Leben sein könnte.

Dann wurde ihm plötzlich klar, dass etwas Schlimmeres im Spiel war.

Melanie – die darum bat, anonym zu bleiben, um zu verhindern, dass die Familie erneut ins Visier genommen wird – wurde Opfer einer immer häufiger auftretenden neuen Betrugsmasche, des „Ghost Hacking“.

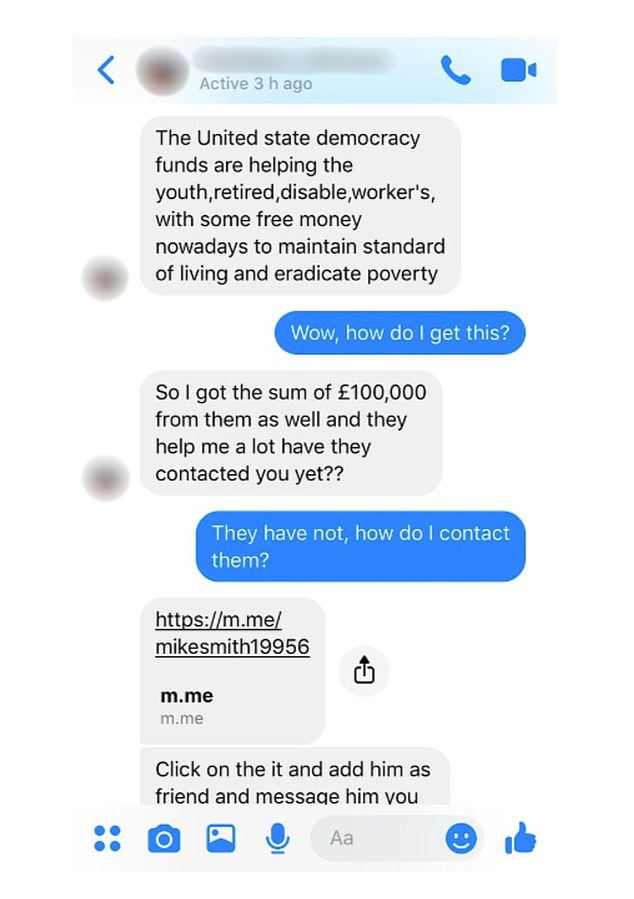

Der Betrüger versuchte schnell, gefälschte Investitionsmöglichkeiten zu verkaufen (Bild: Daily Mail)

Melanie sagt, der Hacker habe innerhalb von zwei Wochen nach dem Tod ihrer Mutter zugeschlagen

Beim Ghost-Hacking zielen Hacker auf die Konten kürzlich verstorbener Personen ab, entweder um sie direkt zu stehlen oder um Familienangehörigen betrügerische Nachrichten zu übermitteln.

Melanie sagt, dass ihre Mutter, die nach kurzer Krankheit verstorben war, begonnen habe, Familienmitgliedern von einem geklonten Facebook-Konto aus Nachrichten zu senden.

Melanie glaubt, dass Hacker möglicherweise Todesanzeigen oder lokale Nachrichtenberichte über die jüngsten Todesfälle durchgesehen haben, um Opfer zu finden, die sie ins Visier nehmen könnten.

Sie erzählte DailyMail.com: „Es war nicht nur für mich, sondern auch für meine gesamte Familie ziemlich belastend, weil Mama so eine Persönlichkeit innerhalb der Familie war.“ ‘

Im Fall von Melanie kontaktierte der Hacker ein junges Familienmitglied an der Universität und teilte ihm mit, dass Melanies Mutter kürzlich eine hervorragende Investitionsmöglichkeit gefunden habe.

Melanie sagte: „Das Gespräch begann mit einem einfachen ‚Hallo, wie geht es dir?‘ und dann ging der Hacker zu einer Betrugsmasche über Entschädigungszahlungen im Wert von 150.000 US-Dollar über.

Melanie sagte, dass der Hacker offenbar ein geklontes Facebook-Konto nutzte und es „unglaublich schwierig“ sei, mit Facebook in Kontakt zu treten, um dies zu stoppen.

Aufgrund der raschen Ereignisse nach dem Tod ihrer Mutter hatte die Familie nicht darüber nachgedacht, sich mit den Online-Konten ihrer Mutter zu befassen.

„Ich möchte verhindern, dass andere Menschen das Gleiche durchmachen müssen wie wir“, sagte Mel.

„Sie müssen über die digitale Präsenz der Person nachdenken, während sie noch lebt – und über Ihre eigene nachdenken, falls das Schlimmste passiert.“

Der Betrüger versuchte schnell, Mels Cousine dazu zu bringen, eine gefälschte Webseite zu besuchen (Picture Daily Mail)

Hacker verwenden Todesanzeigen, um kürzlich verstorbene Personen zu identifizieren, und versuchen, E-Mail- und Social-Media-Konten zu hacken.

Hacker versuchen dann oft, entweder Bankkonten und Rentenfonds zu plündern oder im Namen der verstorbenen Person Kredite aufzunehmen.

Manchmal nutzen die Hacker die E-Mail- und Social-Media-Konten der Person, um Spam und Betrug an Verwandte zu senden.

Es ist einfacher, die Kontrolle über die Konten von Verstorbenen zu übernehmen, da niemand die Aktivitäten überwacht, und sobald Hacker beispielsweise in E-Mails eingedrungen sind, können sie auf wertvollere Finanzkonten vordringen.

Hacker haben es auf kürzlich Verstorbene abgesehen, um deren Konten zu stehlen

Patrick Tiquet, Vizepräsident für Sicherheit und Compliance bei Keeper Security, sagte: „Cyberkriminelle können Todesanzeigen, Social-Media-Profile und öffentliche Aufzeichnungen verwenden, um die Verstorbenen und die potenziell gefährdeten Konten, die sie hinterlassen haben, ausfindig zu machen.“

„Dann können Kriminelle mithilfe ausgefeilter Techniken Cyberangriffe starten, um diese ‚Geisterkonten‘ zu knacken – indem sie schwache Passwörter ausnutzen, Sicherheitsfragen vergessen oder sogar gestohlene Zugangsdaten ausnutzen, die sie bei früheren Datenschutzverletzungen erhalten haben.“

Hacker können Daten aus früheren Leaks oder aus online geteilten Details „zusammensetzen“, um Zugriff auf „Geisterkonten“ zu erhalten, warnt Tiquet.

Tiquet sagt: „Cyberkriminelle warten auf ihre Gelegenheit zum Angriff und haben es auf Menschen jeden Alters, jeder Herkunft und jeder Gesellschaftsschicht abgesehen – sowohl im Leben als auch nach dem Tod von Menschen.“

„Täglich kommt es zu Datenverstößen, die personenbezogene Daten (PII) gefährden können, und dieser Datenschatz gelangt ins Dark Web, wo er eifrig gekauft und verkauft wird.“ Cyberkriminelle können diese gestohlenen Informationen nutzen, um weitere Straftaten wie Identitätsdiebstahl oder Finanzbetrug zu begehen, was Familien ins Wanken bringen kann, wenn das Erbe ihrer Angehörigen durch unsichtbare Hände getrübt wird.

Der Schlüssel, um nicht in die Fänge von „Geisterhackern“ zu geraten, liegt darin, vorausschauend zu denken und Optionen zum „Speichern“ von Konten einzurichten – oder sicherzustellen, dass ein Familienmitglied zur Verfügung steht, um Konten zu speichern oder zu löschen.

Facebook und Google bieten beispielsweise die Möglichkeit, einen Nachlasskontakt einzurichten, der das Konto nach dem Tod übernehmen kann.

Um den „Inaktiven Account Manager“ von Google aufzurufen und einen Kontakt zur „Übernahme“ einzurichten, klicken Sie hier.

Um einen „Legacy-Kontakt“ auf Facebook einzurichten, der Ihr Konto im Falle Ihres Todes übernimmt, klicken Sie hier.

Tiquet sagt: „Erstellen Sie eine digitale Bestandsaufnahme Ihrer Online-Präsenz, Ihrer Vermögenswerte und Verbindlichkeiten; Benennung eines digitalen Erben, der Ihre Zeugnisse und Vermögenswerte erhält; Wenn Sie einen Plan ausarbeiten, wie zum Beispiel die Speicherung von Anmeldeinformationen und persönlichen Unterlagen in einem sicheren Passwort-Manager, der an Ihren digitalen Erben weitergegeben werden kann, stellen Sie sicher, dass Ihre digitale Präsenz in Ruhe ruht.

„Beim Schutz unseres digitalen Erbes geht es heute nicht nur darum, unsere Online-Aktivitäten zu schützen; Es geht auch darum, unsere Lieben vor dem Schreckgespenst der Cyber-Bedrohungen zu schützen, die auch nach unserer Abreise noch bestehen bleiben.“ –