Apple hat am Montag ein Sicherheitsupdate für iOS und iPad veröffentlicht, um eine kritische Schwachstelle zu beheben, die angeblich in freier Wildbahn ausgenutzt wird, und ist damit der 17. Zero-Day-Fehler, den das Unternehmen seit Anfang des Jahres in seinen Produkten behoben hat.’

Die Schwachstelle mit der Kennung CVE-2021-30883 betrifft ein Speicherkorruptionsproblem in der Komponente “IOMobileFrameBuffer”, das es einer Anwendung ermöglichen könnte, beliebigen Code mit Kernel-Privilegien auszuführen. Apple schreibt einem anonymen Forscher zu, dass er die Sicherheitsanfälligkeit gemeldet hat, und sagte, es sei “einen Bericht bekannt, dass dieses Problem möglicherweise aktiv ausgenutzt wurde”.

Technische Details zum Fehler und zur Art der Angriffe sind noch nicht verfügbar, ebenso wie die Identität des Bedrohungsakteurs, um es einer Mehrheit der Benutzer zu ermöglichen, den Patch zu installieren und andere Angreifer daran zu hindern, die Schwachstelle zu Waffen zu machen. Der iPhone-Hersteller sagte, er habe das Problem mit einer verbesserten Speicherverwaltung behoben.

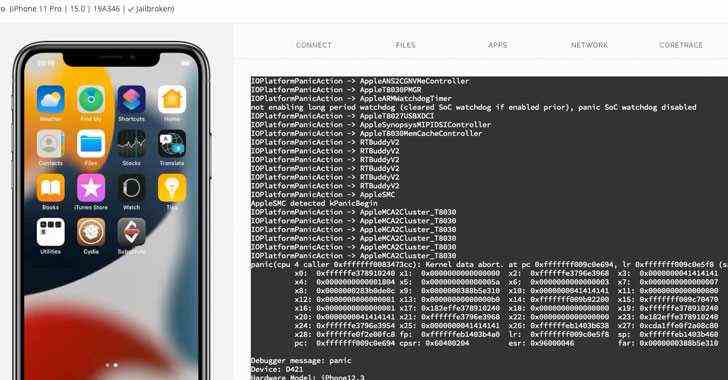

Der Sicherheitsforscher Saar Amar teilte zusätzliche Details und einen Proof-of-Concept (PoC)-Exploit mit und stellte fest, dass „diese Angriffsfläche hochinteressant ist, weil sie über die App-Sandbox (also ideal für Jailbreaks) und viele andere Prozesse zugänglich ist, was sie so macht ein guter Kandidat für LPE-Exploits in Ketten.”

CVE-2021-30883 ist auch der zweite Zero-Day-Auswirkungen auf IOMobileFrameBuffer, nachdem Apple im Juli 2021 ein ähnliches, anonym gemeldetes Problem mit Speicherbeschädigungen (CVE-2021-30807) behoben hat, was die Möglichkeit aufwirft, dass die beiden Fehler zusammenhängen könnten. Mit dem neuesten Fix hat das Unternehmen allein im Jahr 2021 einen Rekord von 17 Zero-Days bis heute gelöst –

- CVE-2021-1782 (Kernel) – Eine bösartige Anwendung kann Berechtigungen erhöhen

- CVE-2021-1870 (WebKit) – Ein Remote-Angreifer kann die Ausführung willkürlichen Codes verursachen

- CVE-2021-1871 (WebKit) – Ein Remote-Angreifer kann die Ausführung willkürlichen Codes verursachen

- CVE-2021-1879 (WebKit) – Die Verarbeitung von in böser Absicht erstellten Webinhalten kann zu universellem Cross-Site-Scripting führen

- CVE-2021-30657 (Systemeinstellungen) – Eine bösartige Anwendung kann Gatekeeper-Prüfungen umgehen

- CVE-2021-30661 (WebKit Storage) – Die Verarbeitung von in böser Absicht erstellten Webinhalten kann zur Ausführung willkürlichen Codes führen

- CVE-2021-30663 (WebKit) – Die Verarbeitung von in böser Absicht erstellten Webinhalten kann zur Ausführung willkürlichen Codes führen

- CVE-2021-30665 (WebKit) – Die Verarbeitung von in böser Absicht erstellten Webinhalten kann zur Ausführung willkürlichen Codes führen

- CVE-2021-30666 (WebKit) – Die Verarbeitung von in böser Absicht erstellten Webinhalten kann zur Ausführung willkürlichen Codes führen

- CVE-2021-30713 (TCC-Framework) – Eine bösartige Anwendung kann möglicherweise die Datenschutzeinstellungen umgehen

- CVE-2021-30761 (WebKit) – Die Verarbeitung von in böser Absicht erstellten Webinhalten kann zur Ausführung willkürlichen Codes führen

- CVE-2021-30762 (WebKit) – Die Verarbeitung von in böser Absicht erstellten Webinhalten kann zur Ausführung willkürlichen Codes führen

- CVE-2021-30807 (IOMobileFrameBuffer) – Eine Anwendung kann möglicherweise beliebigen Code mit Kernel-Privilegien ausführen

- CVE-2021-30858 (WebKit) – Die Verarbeitung von in böser Absicht erstellten Webinhalten kann zur Ausführung willkürlichen Codes führen

- CVE-2021-30860 (CoreGraphics) – Die Verarbeitung eines in böser Absicht erstellten PDFs kann zur Ausführung willkürlichen Codes führen

- CVE-2021-30869 (XNU) – Eine bösartige Anwendung kann mit Kernel-Privilegien beliebigen Code ausführen

Apple iPhone- und iPad-Benutzern wird dringend empfohlen, auf die neueste Version (iOS 15.0.2 und iPad 15.0.2) zu aktualisieren, um die Sicherheitslücke zu schließen.