Tag: Kryptographie

Blockchain und Kryptographie verstehen: Datensicherheitspraktiken verändern

Blockchain und Kryptographie verstehen

Das Aufkommen des digitalen Zeitalters hat eine Vielzahl von Fortschritten mit sich gebracht und damit auch den Bedarf an robusteren Sicherheitsmaßnahmen zum Schutz sensibler Informationen. Die Blockchain-Technologie mit ihrem dezentralen Charakter hat sich zu einer revolutionären Kraft bei der Umgestaltung von Datensicherheitspraktiken entwickelt. Die Rolle der Kryptographie bei der Gewährleistung sicherer Transaktionen und Datenspeicherung ist eine Kernkomponente dieser Technologie.

Cloud Computing mit Blockchain sichern

Eine der größten Herausforderungen in der heutigen digitalen Landschaft ist die Sicherung

Hacker haben auf die persönlichen Daten von 36 Millionen Comcast-Kunden zugegriffen

Comcast erlitt zusammen mit mehreren anderen großen Unternehmen kürzlich einen verheerenden Datenverstoß. Berichten zufolge ist es möglich, dass Hacker die Daten von bis zu 36 Millionen Comcast Xfinity-Kunden in die Hände bekommen haben, also der Kabelfernseh- und Internetabteilung des Unternehmens. Obwohl sich das Unternehmen diesbezüglich recht zurückhaltend äußert, ereignete sich der Datenverstoß bereits vor über zwei Monaten. Hier erfahren Sie, was wir wissen und was Sie tun sollten, um sich zu schützen.

Über eine Schwachstelle namens „CitrixBleed“ konnten die

Wie können Zero-Knowledge-Proofs den Einsatz von Blockchain verbessern – Digital Transformation News

Das Verständnis hinter der ZKP-Technologie

Man geht davon aus, dass ZKPs die Ausführung einer Transaktion zu absoluten Bedingungen ermöglichen, ohne dass zusätzliche Daten preisgegeben werden. Es wird davon ausgegangen, dass die inhärente Bedeutung von ZKPs in der Fähigkeit liegt, den Zugriff auf Daten durch Dritte zu verhindern. Nach Markt gehen

Sind schlüssellose Smart-Schlösser sicher?

Die Aufrüstung Ihres herkömmlichen Schlosses durch ein intelligentes Schloss ist eine großartige Möglichkeit, Ihrer Haustür futuristische Sicherheit zu verleihen. Mit diesen Gadgets können Sie über ein Passwort, einen Fingerabdruck, eine Smartphone-App oder sogar Sprachbefehle mit Ihrem Schloss interagieren und eignen sich daher perfekt für große Familien oder Haushalte mit häufigen Gästen. Anstatt mehrere Kopien Ihrer Schlüssel anzufertigen, können Sie Ihren Besuchern einfach einen Code geben.

Intelligente Schlösser gibt es in verschiedenen Formaten, und eines erfreut sich immer größerer Beliebtheit: das

Hacker geben sich als Cybersicherheitsfirma aus, um Ihren PC zu sperren

Da Hacker neue Angriffsmethoden entwickeln, können nicht einmal vertrauenswürdige Namen für bare Münze genommen werden. Diesmal wird ein Ransom-as-a-Service (RaaS)-Angriff genutzt, um sich als ein Cybersicherheitsanbieter namens Sophos auszugeben.

Das RaaS, auch SophosEncrypt genannt, kann sich Ihre Dateien – oder sogar Ihren gesamten PC – aneignen und erfordert eine Zahlung, um sie entschlüsseln zu können.

Ursprünglich von MalwareHunterTeam auf Twitter gemeldet, wurde die Ransomware nun von Sophos bestätigt. Der ursprüngliche Gedanke war, dass es sich möglicherweise um eine Red-Team-Übung des

Ferrari-Kunden, die Ziel eines Lösegeld-bezogenen Cyberangriffs waren

Ferrari wurde von einem Hacker angegriffen, der damit droht, mit seinen Kunden verknüpfte Daten freizugeben, es sei denn, der Autohersteller übergibt eine Lösegeldzahlung. Ferrari sagte, es weigere sich zu zahlen.

In einer am Montag online veröffentlichten Erklärung sagte das Unternehmen, es sei „kürzlich von einem Bedrohungsakteur kontaktiert worden“, der eine Zahlung verlangt, um die Veröffentlichung von Kundendaten zu verhindern, darunter Namen, Adressen, E-Mail-Adressen und Telefonnummern. Es wird nicht angenommen, dass die Zahlungsdetails, Bankkontonummern und Details von Ferrari-Fahrzeugen, die sie besitzen

Block-the-Talk; Ravindhar Vadapalli von der Lovely Professional University über die Bedeutung von Digital Threat Intelligence im Digital Asset Management

Ravindhar Vadapalli, Professor für Blockchain, Analytik und Finanzen, Mittal School of Business, Lovely Professional University, eine Bildungseinrichtung, spricht über die Bedeutung der Blockchain-basierten Kryptologie für die sichere Aufbewahrung digitaler Assets mit FE Blockchain.

Was sind die drei Best Practices, denen die Jugend von heute folgen sollte, wenn es um digitale Assets geht?

Die bewährten Praktiken, denen Jugendliche folgen sollten, sind:

Entwickeln Sie die Denkweise von „Digital Threat Intelligence (DTI), Jugendliche sollten DTI-Praktiken entwickeln wie:

a) Akteure*, Absichts- und Fähigkeitsanalyse (AIC).

ein Sci-Fi-Blockchain-Spiel, das auf modernster Kryptographie basiert

Integration von Spielen und innovativen Web3-Technologien

Dark Forest wurde von MIT-Absolvent Brian Gu unter dem Pseudonym Gubsheep entwickelt und ist die weltweit erste dezentralisierte unvollständige Information Spiel, und möglicherweise die komplexeste App auf der Blockchain. Eine einzigartige Kreuzung zwischen Spielen und Kryptografie nimmt Dark Forest die Spieler mit auf eine unvorhersehbare Suche, um ein riesiges Blockchain-unterstütztes Universum zu erkunden und verborgene umliegende Planeten zu erobern, während sie vor Angriffen lauernder Gegner sicher sind.

Das Sci-Fi-Spiel definiert die Möglichkeiten dessen,

Dogecoin-Rallye stoppt, Bitcoin, Ethereum nach Fed-Zinserhöhung im Minus – aber 1 große Kryptographie stürmt immer noch voran – Bitcoin (BTC/USD), Ethereum (ETH/USD), Dogecoin (DOGE/USD)

Wichtige Coins wurden am Mittwochabend im negativen Bereich gehandelt, als die globale Marktkapitalisierung für Kryptowährungen um 21:31 Uhr EDT um 1,8 % auf 999,6 Milliarden US-Dollar zurückging.

| Münze | 24 Stunden | 7 Tage | Preis |

|---|---|---|---|

| Bitcoin BTC/USD | -1,5 % | -2,7 % | 20.225,41 $ |

| Äther ETH/USD | -3,4 % | -2% | 1.534,63 $ |

| Dogecoins DOGE/USD | -8,1 |

Huijia Lin hat bewiesen, dass ein Meisterwerkzeug der Kryptographie möglich ist

Ein lang gesuchter „heiliger Gral“ in der Kryptografie ist bereit, die Art und Weise zu verändern, wie wir vertrauliche Informationen schützen.

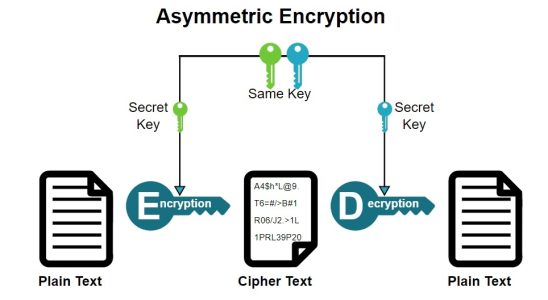

Die heutigen Standardverschlüsselungsschemata verfolgen einen Alles-oder-Nichts-Ansatz. Einmal verschlüsselt, sind Ihre Daten ohne den geheimen Schlüssel für niemanden zugänglich.

Dies hat eine sichere E-Mail-Kommunikation, die Verbreitung von Online-Transaktionen und digitale Signaturen ermöglicht. Steuer- und Krankenakten mit sensiblen personenbezogenen Daten können sicherer über das Internet übertragen werden. Aber wenn Sie jemandem den geheimen Schlüssel für den Zugriff auf die Daten geben,