Ron Amadeo

Es stellt sich heraus, dass Unternehmen, die die Sicherheitsfragen der Medien ignorieren, in Wirklichkeit keine guten Sicherheitsexperten sind. Letzten Dienstag behauptete Nothing Chats – eine Chat-App des Android-Herstellers „Nothing“ und des aufstrebenden App-Unternehmens Sunbird – dreist, in Apples iMessage-Protokoll hacken zu können und Android-Benutzern blaue Blasen zu verpassen. Wir haben Sunbird sofort als ein Unternehmen gekennzeichnet, das fast ein Jahr lang leere Versprechungen gemacht hatte und in Bezug auf die Sicherheit nachlässig zu sein schien. Die App startete am Freitag trotzdem und wurde vom Internet wegen vieler Sicherheitsprobleme sofort in Stücke gerissen. Es dauerte keine 24 Stunden, bis Nothing am Samstagmorgen die App aus dem Play Store holte. Auch die Sunbird-App, von der Nothing Chat nur ein Reskin ist, wurde „auf Pause“ gesetzt.

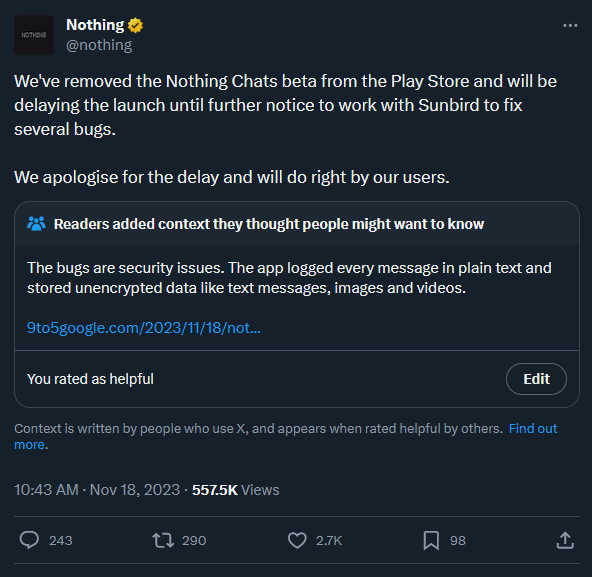

Das anfängliche Verkaufsargument für diese App – dass sie Sie bei iMessage auf Android anmelden würde, wenn Sie Ihren Apple-Benutzernamen und Ihr Passwort preisgeben – war ein riesiges Sicherheitswarnsignal, das bedeutete, dass Sunbird eine hochsichere Infrastruktur benötigen würde, um eine Katastrophe zu vermeiden. Stattdessen stellte sich heraus, dass die App so unsicher war, wie es nur sein konnte. Hier ist die Aussage von Nothing:

Der geschlossene Beitrag von Nothing Chat.

Wie schlimm sind die Sicherheitsprobleme? Sowohl 9to5Google als auch Text.com (im Besitz von Automattic, dem Unternehmen hinter WordPress) deckten erschreckend schlechte Sicherheitspraktiken auf. Die App war nicht nur nicht Ende-zu-Ende-verschlüsselt, wie Nothing und Sunbird mehrfach behaupteten, sondern Sunbird protokollierte und speicherte Nachrichten auch im Klartext in der Fehlerberichtssoftware Sentry Und in einem Firebase-Shop. Authentifizierungstoken wurden über unverschlüsseltes HTTP gesendet, sodass dieses Token abgefangen und zum Lesen Ihrer Nachrichten verwendet werden konnte.

Die Untersuchung von Text.com deckte eine Reihe von Schwachstellen auf. Im Blog heißt es: „Wenn ein Benutzer eine Nachricht oder einen Anhang empfängt, werden sie auf der Serverseite unverschlüsselt, bis der Client eine Anfrage sendet, in der er sie bestätigt und aus der Datenbank löscht. Dies bedeutet, dass ein Angreifer die Firebase Realtime DB abonniert hat.“ wird immer in der Lage sein, auf die Nachrichten zuzugreifen, bevor oder in dem Moment, in dem sie vom Benutzer gelesen werden.“ Text.com konnte ein über unverschlüsseltes HTTP gesendetes Authentifizierungstoken abfangen und Änderungen an der Datenbank abonnieren. Dies bedeutete Live-Updates von „eingehenden, ausgehenden Nachrichten, Kontoänderungen usw.“, nicht nur von ihnen selbst, sondern auch von anderen Benutzern.

Text.com hat eine Proof-of-Concept-App veröffentlicht, die Ihre angeblich Ende-zu-Ende-verschlüsselten Nachrichten von den Servern von Sunbird abrufen kann. Batuhan Içöz, ein Produktingenieur für Text.com, hat außerdem ein Tool veröffentlicht, das einige Ihrer Daten von den Servern von Sunbird löscht. Içöz empfiehlt allen Benutzern von Sunbird/Nothing Chat, jetzt ihre Apple-IDs zu ändern, die Sitzung von Sunbird zu widerrufen und „anzunehmen, dass Ihre Daten bereits gefährdet sind.“

9to5Googles Dylan Roussel untersuchte die App und stellte fest, dass zusätzlich zu allen öffentlichen Textdaten „alle über Nothing Chat UND Sunbird gesendeten Dokumente (Bilder, Videos, Audios, PDFs, vCards …) öffentlich sind.“ Roussel stellte fest, dass derzeit 630.000 Mediendateien bei Sunbird gespeichert sind, und offenbar konnte er auf einige zugreifen. Die App von Sunbird schlug vor, dass Benutzer vCards übertragen – virtuelle Visitenkarten voller Kontaktdaten – und Roussel sagt, dass die persönlichen Daten von mehr als 2.300 Benutzern zugänglich sind. Roussel nennt das ganze Fiasko „wahrscheinlich den größten „Datenschutz-Albtraum“, den ich seit Jahren bei einem Telefonhersteller gesehen habe.“

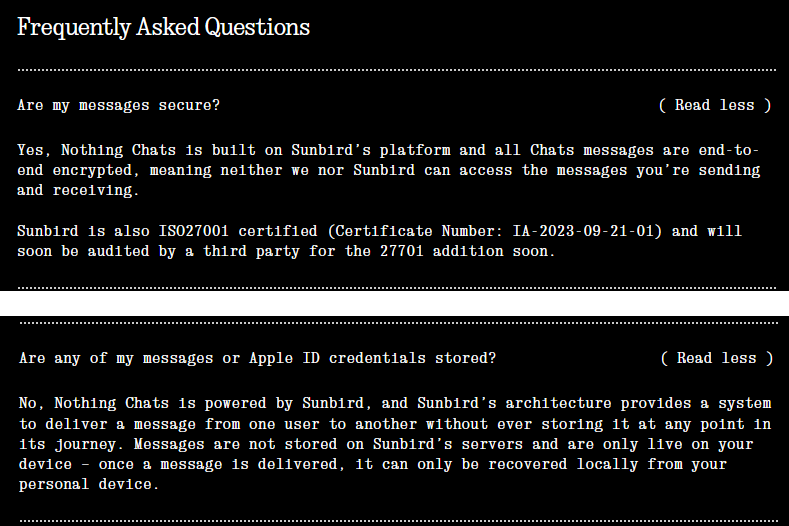

Die Sicherheitsversprechen von Nothing, die unglaublicherweise nicht eingelöst wurden.

Obwohl Sunbird die Ursache dieser großen Katastrophe war, blieb es während des ganzen Schlamassels seltsam ruhig. Auf der X-Seite (ehemals Twitter) der App steht immer noch nichts über die Abschaltung von Nothing Chats oder Sunbird. Vielleicht ist das das Beste, denn einige der frühen Antworten von Sunbird auf die am Freitag geäußerten Sicherheitsbedenken scheinen nicht von einem kompetenten Entwickler zu stammen. Zunächst das Unternehmen verteidigte seinen Einsatz von unverschlüsseltem HTTP für einige Webtransaktionen und teilte Bagaria von Text.com mit, dass „HTTP wird nur als Teil der einmaligen Erstanforderung der App verwendet, um das Back-End über die bevorstehende Iteration der iMessage-Verbindung zu informieren, die über einen eigenständigen Kommunikationskanal folgen wird. Sunbird hat sich von Anfang an auf die Sicherheit konzentriert.„ Die Untersuchung von Text.com ergab, dass es sich hierbei um „einen Express-Server mit Lastausgleich handelte, der kein SSL implementiert, sodass Anfragen leicht von einem Angreifer abgefangen werden können.“ Diese Verwendung von HTTP ermöglichte es Text.com, Authentifizierungstoken abzufangen.

Moderne Best Practices für die Sicherheit würden besagen, dass es niemals in Ordnung ist, unverschlüsseltes HTTP für Internettransaktionen zu verwenden, und viele Plattformen blockieren standardmäßig die HTTP-Übertragung im Klartext. Chrome zeigt beim Versuch, auf eine HTTP-Seite zuzugreifen, eine ganzseitige Warnung an und fordert den Benutzer auf, durch eine Warnmeldung zu klicken. Android deaktiviert den Klartextverkehr standardmäßig und erfordert, dass ein Entwickler ein spezielles Flag aktiviert, damit die Anfrage weitergeleitet werden kann. Projekte wie Let’s Encrypt haben die HTTPS-Nutzung nicht nur einfach und kostenlos gemacht, sondern sie ist es auch tatsächlich Einfacher alles zu verschlüsseln, weil Sie sich nicht mit allen Sicherheitshindernissen auseinandersetzen müssen. Dies sind die Grundlagen der Internetnutzung im Jahr 2023, und es ist schockierend zu sehen, dass ein Entwickler dagegen argumentiert, insbesondere wenn dieser Entwickler auch Ihr Apple-Konto anvertrauen möchte. Es wäre eine Sache, wenn das ein schrecklicher Fehler wäre, aber Sunbird fand das in Ordnung!

Nichts schien uns schon immer so zu sein, als wäre ein Android-Hersteller mehr Hype als Substanz gewesen, aber jetzt können wir dieser Liste „fahrlässig“ hinzufügen. Das Unternehmen schloss sich Sunbird an, gestaltete seine App neu, erstellte eine Promo-Website und ein YouTube-Video und koordinierte eine Medienmitteilung mit beliebten YouTubern, ohne auch nur die geringste Sorgfaltspflicht gegenüber den Apps von Sunbird oder seinen Sicherheitsansprüchen zu erfüllen. Es ist unglaublich, dass diese beiden Unternehmen es so weit geschafft haben – die Einführung von Nothing Chats erforderte einen systemischen Sicherheitsausfall in zwei gesamten Unternehmen.

Nichts behauptet, dass die App zurück sein wird, sobald sie und Sunbird daran arbeiten, „mehrere Fehler zu beheben“. Wenn Ihre gesamte App scheinbar ohne Rücksicht auf die Sicherheit erstellt wurde, sehe ich nicht, wie Sie das in ein oder zwei Wochen einfach reparieren können. Wenn Nothing Chats es zurück in den Play Store schafft, wird ihnen dann noch jemand genug vertrauen, um seine Zugangsdaten einzugeben?