Sie denken vielleicht, Sie hätten einen soliden Cybersicherheitsplan. Sie verwenden sichere Passwörter und Abwehrmaßnahmen wie VPNs und Firewalls. Aber selbst der stärkste Schild wird von Zeit zu Zeit beschädigt.

Es ist schwer, sich an alle Einstellungen zu erinnern, die Sie im Laufe der Jahre vorgenommen und Passwörter erstellt haben. Dies soll Ihre Erinnerung daran sein, schnell ein paar Änderungen vorzunehmen, um sich zu schützen.

Ich verlose ein iPhone 15 (im Wert von 799 $). Um teilzunehmen, probieren Sie eine Ausgabe meines kostenlosen täglichen Tech-Newsletters aus. Das ist es. Mit nur einem Klick können Sie den Newsletter abbestellen, wenn er nicht für Sie bestimmt ist, aber ich wette, dass das so sein wird.

IHR SMART ASSISTANT HÖRT ZU, ABER HAT DAS EINE AUSWIRKUNG AUF DIE WERBUNG, DIE SIE SEHEN?

1. Verwenden Sie dieselbe PIN für den Sperrbildschirm Ihres Telefons wie Ihre Bank

Sie möchten sich nicht viele Codes merken. Da man sie leicht vergisst, halten Sie es einfach und verwenden Sie dieselbe PIN wieder.

Geben Sie der Versuchung nicht nach! Es könnte Sie in den finanziellen Ruin führen. Angenommen, Sie entspannen sich im Café und öffnen Ihr Telefon. Jemand, der hinter Ihnen steht, könnte Ihren Code bemerken, ihn aufschreiben und innerhalb weniger Minuten damit beginnen, auf Ihr Bankkonto zuzugreifen.

Um sich zu schützen, verwenden Sie unterschiedliche PINs. Wenn Sie Schwierigkeiten haben, sich alle zu merken, sollten Sie einen Passwort-Manager in Betracht ziehen.

In dieser Fotoabbildung ist ein Sicherheitsbildschirm für Mobiltelefon-Passwörter zu sehen. (Foto von STR/NurPhoto über Getty Images)

2. Sie lassen Bluetooth rund um die Uhr eingeschaltet

Bluetooth ist eine drahtlose Funktechnologie für kurze Entfernungen, die ähnlich wie WLAN und Mobilfunknetze funktioniert, jedoch einfachere Aufgaben über kürzere Entfernungen ausführt. Sie benötigen kein Mobilfunksignal oder eine Netzwerkverbindung, um Bluetooth zu verwenden, und es werden keine Daten verbraucht.

Wie bei einem Wi-Fi-Netzwerk oder einer anderen Verbindung weist auch Bluetooth Schwachstellen auf. Hacker und Betrüger müssen in Ihrer Nähe sein, um über Bluetooth Ihr Telefon zu kapern – aber in fast jedem öffentlichen Raum sind Sie auf Distanz zu Fremden.

Es gibt verschiedene Möglichkeiten, Bluetooth auf Ihrem iPhone zu deaktivieren. Gehe zu Einstellungen > Bluetooth und schalten Sie es um aus. Du kannst auch nach unten wischen Klicken Sie oben rechts auf Ihrem Bildschirm, um das Kontrollzentrum zu öffnen, und tippen Sie auf Bluetooth-Symbol.

ZU TUN: ÄNDERN SIE IHRE SMART SPEAKER-EINSTELLUNGEN VOR DEN FEIERTAGEN

Die gleichen Schritte funktionieren auch für Android-Telefone: Gehen Sie zu Einstellungen > Verbundene Geräte > Verbindungseinstellungen > Bluetooth und schalten Sie es um aus. (Hinweis: Die Schritte variieren je nach Modell Ihres Telefons. Suchen Sie nach Bluetooth, wenn diese Schritte nicht zu Ihrem Telefon passen.)

3. Lassen Sie Ihr WLAN-Netzwerk oder Ihren Router ungeschützt

Es gibt kaum etwas, das einen Cyberkriminellen mehr ins Schwärmen bringt als eine ungesicherte WLAN-Verbindung. Wenn sie sich besonders bösartig fühlen, können sie Ihr Netzwerk nutzen, um Ihre Geräte anzugreifen. Wie wäre es mit dem Diebstahl Ihrer persönlichen Daten?

Sie könnten über Ihren Router sogar gefährliche Dateien herunterladen oder illegale Websites besuchen.

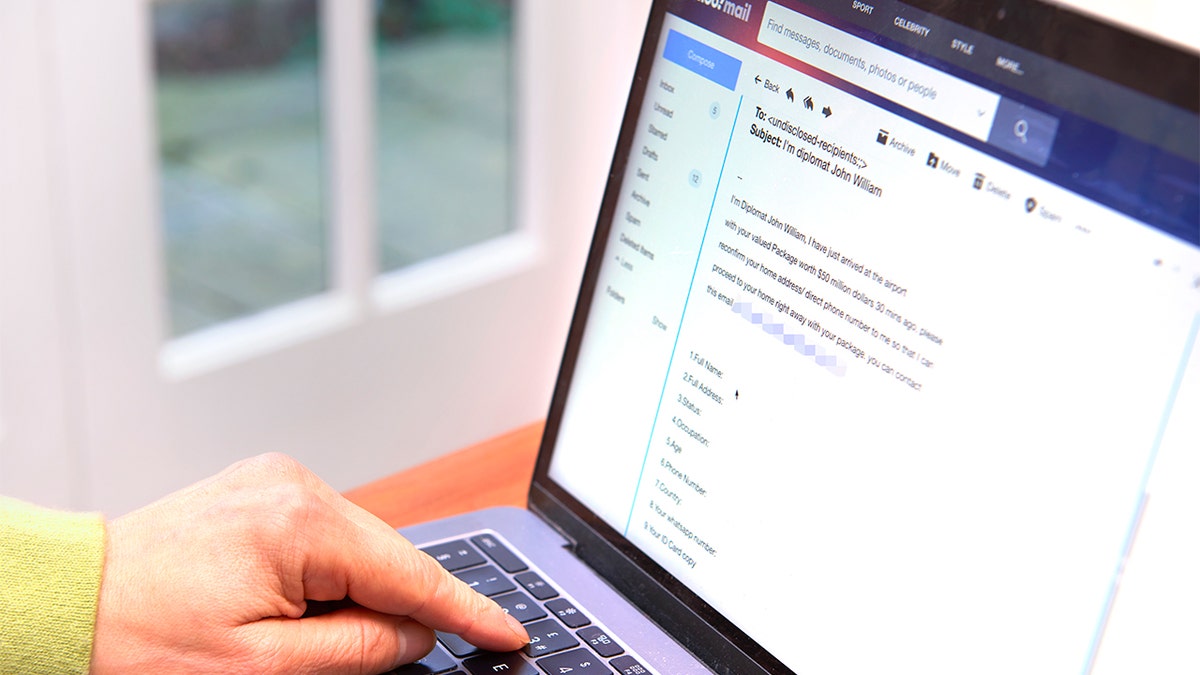

4. Sie klicken bei Spam auf „Abmelden“.

Bei seriösen Unternehmen sollte es ausreichen, auf „Abbestellen“ zu klicken. Wenn Sie Newsletter oder Werbe-E-Mails von Marken erhalten, die Sie kennen, befolgen diese im Allgemeinen die Vorschriften für E-Mail-Marketing. Fahren Sie fort und klicken Sie auf die Schaltfläche „Abmelden“.

(Foto von Peter Dazeley/Getty Images)

Für unerwünschten Spam von unbekannten Absendern? Wenn Sie auf „Abmelden“ klicken, kann die Sache tatsächlich noch schlimmer werden. Sie bestätigen versehentlich, dass Ihre E-Mail-Adresse aktiv ist … was möglicherweise zu noch mehr Spam führt. Wenn es sich um eine zufällige E-Mail über einen längst verschollenen Prinzen oder ein Wundermittel handelt, meiden Sie den Abmeldelink. Markieren Sie die E-Mail in Ihrem E-Mail-Client als Spam.

5. Sie klicken auf Anzeigen und laden Dateien von zufälligen Websites herunter

Dies ist eine einfache Möglichkeit, Ihrem Computer Schaden zuzufügen. Wenn Sie in einer Anzeige einen Artikel sehen, der Ihnen gefällt, klicken Sie am besten nicht darauf. Gehen Sie besser zu Ihrer Suchleiste und besuchen Sie die Website der Marke selbst. Suchen Sie dort nach dem Artikel in der Anzeige.

Schöpfen Sie das volle Potenzial Ihres iPhones frei: 12 Tipps, die Sie unbedingt kennen sollten + gewinnen Sie ein iPhone 15

Sicher, es erfordert ein paar zusätzliche Schritte, aber Vorsicht ist besser als Nachsicht. Schließlich ist es für Cyberkriminelle sehr einfach, schädliche Werbung zu erstellen. Sie könnten sich sogar als authentische Unternehmen ausgeben, um Sie zu entlarven.

Deshalb sollten Sie nicht auf Anzeigen klicken, auch wenn diese sicher und legitim erscheinen. Finden Sie stattdessen selbst die Quelle.

Mann schaut auf seinen Computer. (Cyberguy.com)

Halten Sie Ihr technisches Wissen aufrecht

Mein beliebter Podcast heißt „Kim Komando Today“. Es sind solide 30 Minuten mit technischen Neuigkeiten, Tipps und Anrufern mit technischen Fragen wie Ihnen aus dem ganzen Land. Suchen Sie danach, wo immer Sie Ihre Podcasts erhalten. Klicken Sie der Einfachheit halber auf den Link unten, um eine aktuelle Folge anzuzeigen.

PODCAST-AUSWAHL: Todesfälle im Zusammenhang mit Selfies, TikTok-Jesus-Betrug und abgelaufene Technik in Ihrem Haus

Außerdem brauchte Gary Larock eine Niere, also wandte sich seine Familie an Facebook. Ein Fremder sah den Beitrag und traf eine lebensverändernde Entscheidung. Apple öffnet sich für Android-Nachrichten und die Behörden wollen Ihr Auto überwachen. Außerdem erschwingliche Heim-Mesh-WLAN-Systeme.

Schauen Sie sich meinen Podcast „Kim Komando Today“ auf Apple, Google Podcasts, Spotify oder Ihrem Lieblings-Podcast-Player an.

KLICKEN SIE HIER, UM DIE FOX NEWS-APP ZU ERHALTEN

Hören Sie sich den Podcast hier an oder wo auch immer Sie Ihre Podcasts erhalten. Suchen Sie einfach nach meinem Nachnamen „Komando“.

Hören Sie sich wie ein Technikprofi an, auch wenn Sie es nicht sind! Die preisgekrönte, beliebte Moderatorin Kim Komando ist Ihre Geheimwaffe. Hören Sie über 425 Radiosender oder holen Sie sich den Podcast. Und schließen Sie sich über 400.000 Menschen an, die täglich ihren kostenlosen 5-minütigen E-Mail-Newsletter erhalten.

Copyright 2024, WestStar Multimedia Entertainment. Alle Rechte vorbehalten.