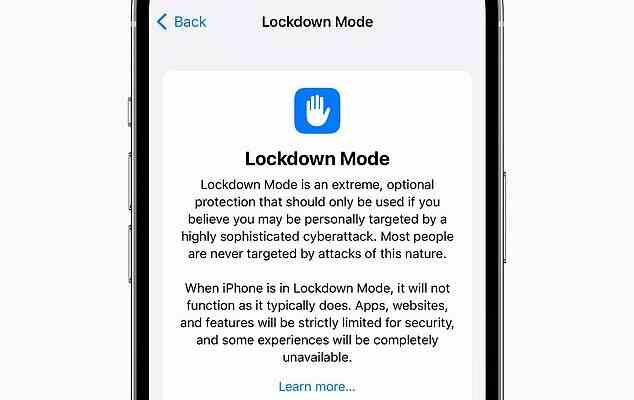

Apple hat einen neuen „Sperrmodus“ für iPhones, iPads und Macs angekündigt, um sich vor Cyberangriffen im Pegasus-Stil zu schützen.

Der Sperrmodus ist ein optionaler Schutz für Benutzer, die „schwerwiegenden, gezielten Bedrohungen ihrer digitalen Sicherheit“ ausgesetzt sind, wie Journalisten und Aktivisten, sagte Apple.

Wenn sich ein Gerät im Sperrmodus befindet, werden Apps, Websites und Funktionen aus Sicherheitsgründen eingeschränkt und andere vollständig deaktiviert.

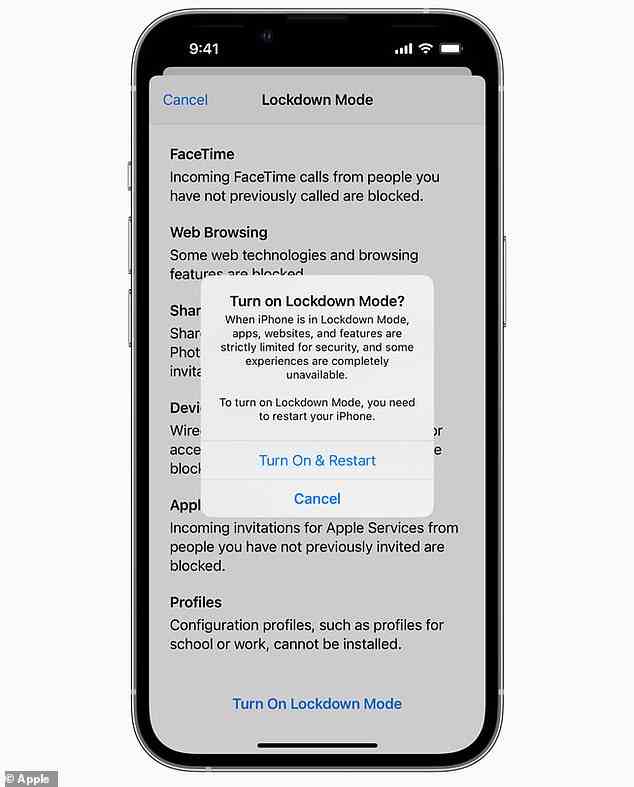

Beispielsweise werden die meisten Arten von Nachrichtenanhängen in der Nachrichten-App außer Bildern blockiert und andere Funktionen wie Linkvorschauen sind deaktiviert.

Eingehende Einladungen und Dienstanfragen, einschließlich FaceTime-Anrufe, werden blockiert, wenn der Benutzer dem Initiator zuvor keinen Anruf oder keine Anfrage gesendet hat.

Der neue Modus blockiert auch den Zugriff auf ein iPhone, wenn es mit einem Computer oder Zubehör verbunden ist.

Der Sperrmodus wird diesen Herbst mit iOS 16, dem neuen Software-Update des Technologiegiganten, veröffentlicht, das letzten Monat angekündigt wurde.

Der Sperrmodus wird diesen Herbst mit iOS 16, dem neuen Software-Update des Tech-Giganten, veröffentlicht

Apple sagte, der Sperrmodus sei ein „extremer“ und „optionaler“ Schutz für „die sehr kleine Anzahl von Benutzern, die schwerwiegenden, gezielten Bedrohungen ihrer digitalen Sicherheit ausgesetzt sind“.

Es bietet Schutz für Benutzer, die Cyberangriffen von privaten Firmen ausgesetzt sind, die staatlich geförderte „Spyware“ entwickeln – Software, die Informationen von einem Gerät stiehlt.

Spyware ist eine bestimmte Art von Malware (bösartige Software), die Informationen von einem Computer stiehlt und ohne Wissen der Person an Dritte sendet.

Ein Beispiel ist die Pegasus-Spyware, die bereits von Regierungen eingesetzt wurde, um Weltführer, Politiker, Journalisten, Aktivisten und Dissidenten sowie andere hochkarätige Persönlichkeiten auszuspionieren.

Pegasus wird von der israelischen Firma NSO Group hergestellt und ist ein leistungsstarkes Tool, das es seinem Betreiber ermöglicht, das Telefon eines Ziels zu infiltrieren und dessen Inhalte, einschließlich Nachrichten, Kontakte und Standortverlauf, zu durchsuchen.

Unter den Zielpersonen von Pegasus sind Hanan Elatr, die Ehefrau des in Saudi-Arabien geborenen Journalisten Jamal Khashoggi der Washington Post, der 2018 von einem saudischen Killerkommando ermordet wurde, und Roula Khalaf, Herausgeberin der Financial Times.

„Der Sperrmodus ist eine bahnbrechende Funktion, die unser unerschütterliches Engagement widerspiegelt, Benutzer selbst vor den seltensten und ausgeklügeltsten Angriffen zu schützen“, sagte Ivan Krstić, Leiter für Sicherheitstechnik und -architektur bei Apple.

„Während die überwiegende Mehrheit der Benutzer niemals Opfer hochgradig gezielter Cyberangriffe werden wird, werden wir unermüdlich daran arbeiten, die kleine Anzahl von Benutzern zu schützen, die es sind.

Laut Apple ist der Sperrmodus ein extremer und optionaler Schutz für „die sehr kleine Anzahl von Benutzern, die schwerwiegenden, gezielten Bedrohungen für ihre digitale Sicherheit ausgesetzt sind“.

Die Pegasus-Spyware der israelischen Firma NSO wurde bereits von Regierungen verwendet, um Journalisten, Aktivisten und Dissidenten auszuspionieren (Aktenfoto)

“Dazu gehört die weitere Entwicklung von Abwehrmaßnahmen speziell für diese Benutzer sowie die Unterstützung von Forschern und Organisationen auf der ganzen Welt, die eine äußerst wichtige Arbeit leisten, um Söldnerfirmen aufzudecken, die diese digitalen Angriffe erstellen.”

Der Apple-Riese listete fünf Funktionen des Lockdown-Modus auf, die beim Start verfügbar sind, sagte jedoch, dass er versuchen werde, das Tool im Laufe der Zeit mit zusätzlichen Funktionen zu stärken.

Es wird auch Forscher belohnen, die Fehler im Lockdown-Modus finden, was dazu beitragen wird, ihn widerstandsfähiger zu machen und die Benutzer besser zu schützen.

Das Technologieunternehmen hat angekündigt, die Sicherheitsprämien zu verdoppeln, die es Forschern bietet, die Fehler im Lockdown-Modus finden – bis zu 2 Millionen US-Dollar (1,7 Millionen Pfund), was die höchste maximale Prämienauszahlung in der Branche ist.

Ron Deibert, Direktor des Citizen Lab an der University of Toronto, sagte, es gebe „unbestreitbare Beweise“ dafür, dass die Söldner-Überwachungsindustrie die Verbreitung „autoritärer Praktiken und massiver Menschenrechtsverletzungen“ fördere.

„Ich begrüße Apple für die Einrichtung dieses wichtigen Zuschusses, der eine starke Botschaft aussenden und dazu beitragen wird, unabhängige Forscher und Interessenvertretungen zu fördern, die Söldner-Spyware-Anbieter für die Schäden, die sie unschuldigen Menschen zufügen, zur Rechenschaft ziehen“, sagte er.

Christoph Hebeison, Direktor für Security Intelligence Research bei der in San Francisco ansässigen Firma Lookout, sagte, der Sperrmodus werde die „Angriffsfläche“ von Drittanbieter-Apps nicht verringern, es sei denn, diese Apps implementieren auch separate Sperrmaßnahmen.

Außerdem könnten Funktionalität und Leistung des Geräts des Benutzers im Lockdown-Modus eingeschränkt sein.

„Dies mag ein Kompromiss sein, den einige Benutzer möglicherweise für eine Weile akzeptieren, aber die Unannehmlichkeiten werden einen Anreiz schaffen, den Lockdown-Modus zu deaktivieren“, sagte Hebeison.

Apple kündigte außerdem an, dass es einen Zuschuss in Höhe von 10 Millionen US-Dollar (8,4 Millionen Pfund) zur Unterstützung von Organisationen finanziert, die Cyberangriffe und gezieltere Spyware-Angriffe untersuchen, aufdecken und verhindern.

Der Zuschuss geht an den Dignity and Justice Fund, der von der Ford Foundation gegründet wurde und beraten wird, einer Organisation, die sich zum Ziel gesetzt hat, Gerechtigkeit weltweit zu fördern.